Carreiras na área de segurança da Informação

Os profissionais de segurança da informação podem atuar em diversas áreas, e o campo oferece uma variedade de especializações de acordo com os interesses e objetivos de carreira. Aqui estão algumas das áreas de atuação e possíveis especializações para profissionais de segurança da informação:

Segurança de Rede:

- Arquiteto de Rede Segura: Projetar e implementar infraestruturas de rede seguras.

- Engenheiro de Firewall: Configurar e gerenciar firewalls para proteger redes contra ameaças externas.

- Analista de Detecção de Intrusões: Monitorar e responder a atividades suspeitas na rede.

- Especialista em VPN: Implementar e manter redes privadas virtuais seguras.

Segurança de Sistemas e Servidores:

- Administrador de Segurança de Sistemas: Configurar e manter sistemas operacionais seguros.

- Engenheiro de Virtualização Segura: Proteger ambientes de virtualização, como VMware ou Hyper-V.

- Especialista em Gerenciamento de Identidade e Acesso: Gerenciar sistemas de autenticação e controle de acesso.

- Especialista em Hardening: Implementar configurações de segurança rigorosas em servidores e sistemas.

Segurança de Aplicativos:

- Especialista em Teste de Penetração (Pentester): Avaliar a segurança de aplicativos por meio de testes de penetração.

- Desenvolvedor de Software Seguro (DevSecOps): Integrar práticas de segurança no desenvolvimento de aplicativos.

- Analista de Segurança de Aplicativos: Avaliar códigos e aplicativos em busca de vulnerabilidades.

- Arquiteto de Segurança de Aplicativos: Projetar arquiteturas de aplicativos com foco na segurança.

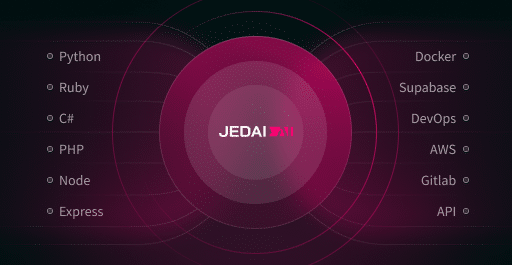

Transforme-se em um profissional em Segurança requisitado pelo mercado.

Conheça nossa Assinatura de Cursos Segurança:

Composta por

4 cursos

+100 horas de conteúdo

1 ano de acesso à plataforma

Acesso imediato aos cursos

Com 2 principais vantagens:

- Única plataforma de curso com cursos práticos e aula ao vivo.

- Única escola que também implementa projeto trazendo a experiência para sala de aula.

Gestão de Riscos e Conformidade:

- Gerente de Segurança da Informação: Supervisionar programas de segurança da informação e equipe.

- Especialista em Compliance: Garantir que a organização atenda a regulamentações e padrões de segurança.

- Analista de Risco de Segurança: Avaliar e gerenciar riscos de segurança cibernética.

Segurança em Nuvem:

- Arquiteto de Segurança em Nuvem: Projetar e implementar soluções de segurança em ambientes de nuvem.

- Especialista em Segurança de Contêineres: Proteger contêineres e orquestradores, como Kubernetes.

- Especialista em Segurança de Serviços Web: Garantir a segurança de serviços web e APIs na nuvem.

Forense Digital e Resposta a Incidentes:

- Investigador de Forense Digital: Coletar e analisar evidências digitais em investigações de crimes cibernéticos.

- Analista de Resposta a Incidentes: Responder a incidentes de segurança, mitigar ameaças e restaurar a normalidade.

Educação e Conscientização:

- Treinador de Conscientização em Segurança: Educar funcionários sobre práticas seguras.

- Instrutor de Treinamento em Segurança: Ensinar cursos de segurança cibernética em instituições de ensino.

Segurança de IoT (Internet das Coisas):

- Especialista em Segurança de Dispositivos IoT: Proteger dispositivos IoT e redes associadas.

- Engenheiro de Segurança de Sistemas Embarcados: Garantir a segurança de sistemas incorporados em dispositivos.

Outros especialistas em Segurança

- Especialista em Segurança de ICS: Proteger sistemas de controle industrial, como SCADA.

- Especialista em Segurança de Redes Sem Fio: Proteger redes Wi-Fi e tecnologias sem fio.

- Especialista em Segurança de Blockchain: Proteger infraestruturas e transações de blockchain.

- Especialista em Segurança de Acesso Remoto: Garantir a segurança de conexões e acessos remotos.

Cada uma dessas áreas e especialidades tem seu conjunto único de desafios e demandas, e os profissionais de segurança da informação podem escolher especializações com base em seus interesses e nas necessidades do mercado. Além disso, é comum para profissionais de segurança da informação buscar certificações específicas para validar suas habilidades em áreas específicas de atuação.