O que é Pentest?

O termo “pentest” é uma abreviação de “teste de penetração” (em inglês, “penetration testing”), e na área de segurança cibernética, refere-se a um processo controlado e autorizado de avaliação da segurança de um sistema de computador, rede ou aplicação, com o objetivo de identificar vulnerabilidades e fraquezas que poderiam ser exploradas por invasores.

Um pentest é conduzido por profissionais de segurança cibernética, conhecidos como testadores de penetração ou pentesters, que tentam simular os métodos e técnicas que um atacante real poderia usar para explorar as vulnerabilidades em um sistema. O objetivo final do pentest é fornecer informações úteis aos proprietários ou administradores do sistema, permitindo-lhes tomar medidas para fortalecer a segurança e mitigar os riscos.

Transforme-se em um profissional em Segurança requisitado pelo mercado.

Conheça nossa Assinatura de Cursos Segurança:

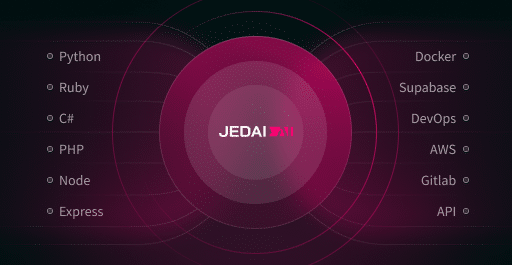

Composta por

4 cursos

+100 horas de conteúdo

1 ano de acesso à plataforma

Acesso imediato aos cursos

Com 2 principais vantagens:

- Única plataforma de curso com cursos práticos e aula ao vivo.

- Única escola que também implementa projeto trazendo a experiência para sala de aula.

Existem vários tipos de pentests, incluindo:

Pentest de Rede: Avalia a segurança da infraestrutura de rede, como firewalls, roteadores, switches e servidores.

Pentest de Aplicação Web: Concentra-se em identificar vulnerabilidades em aplicações da web, como sites e portais, que podem ser exploradas por meio de ataques na camada de aplicação.

Pentest de Aplicação Móvel: Avalia a segurança de aplicativos móveis, incluindo aplicativos para dispositivos Android e iOS.

Pentest de Infraestrutura Física: Envolve testes de segurança física, como tentativas de acesso não autorizado a edifícios, data centers e sistemas de controle.

Pentest de Engenharia Social: Avalia a resistência de uma organização a ataques de engenharia social, nos quais os atacantes tentam enganar os funcionários para obter acesso não autorizado.

Pentest de Red Team: Simula um ataque de um adversário real, testando a capacidade da organização de detectar e responder a uma ameaça em tempo real.

Pentest Interno vs. Externo: Pode ser conduzido a partir de dentro da organização (um testador com acesso interno limitado) ou externamente (um testador sem acesso prévio à rede ou sistemas).

Pentest de Caixa Branca vs. Caixa Preta: Em um pentest de caixa branca, os testadores têm conhecimento total da infraestrutura e sistemas, enquanto em um pentest de caixa preta, eles têm conhecimento limitado ou nenhum conhecimento prévio.

Os resultados de um pentest são documentados em um relatório que descreve as vulnerabilidades encontradas, os riscos associados a cada uma delas e recomendações para corrigir ou mitigar essas vulnerabilidades. Isso permite que as organizações tomem medidas proativas para melhorar sua postura de segurança cibernética e proteger seus ativos contra ameaças cibernéticas.